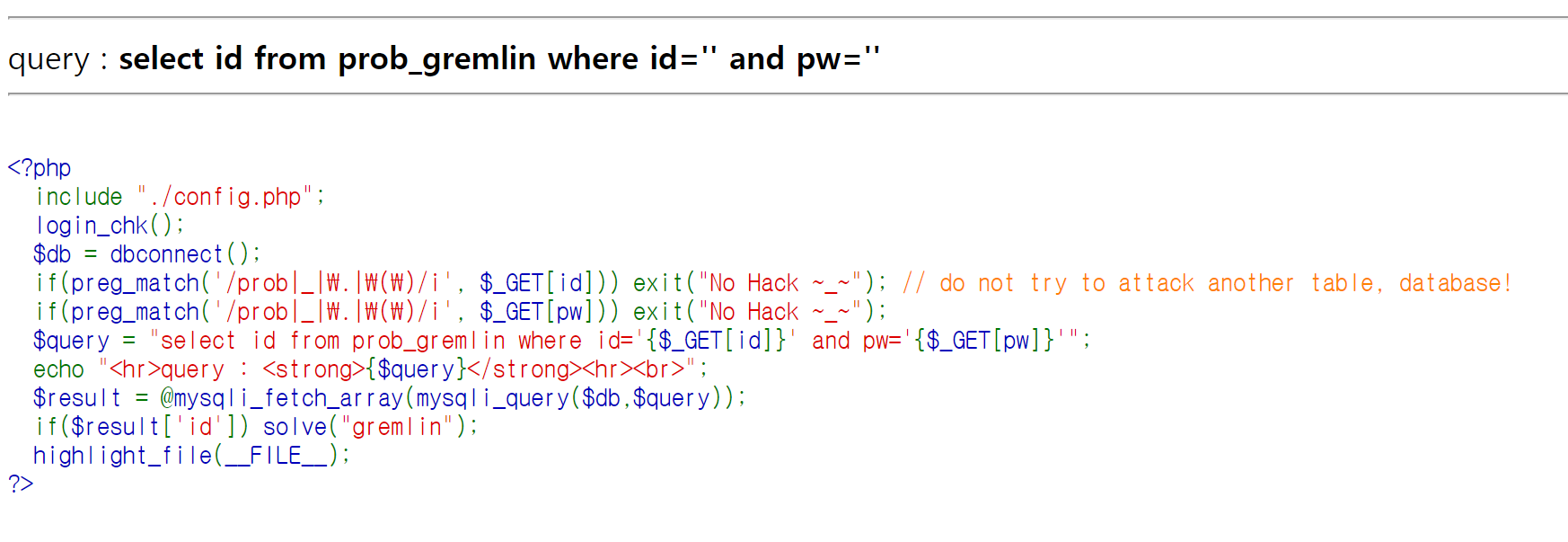

1. Lord of SQLinjection - gremlin

아주 쉬운 문제

쿼리를 참으로 만들어주면 된다.

2. Lord of SQLinjection - cobolt

id는 admin이여야 로그인이 되므로

id 값을 admin으로 하고 그 뒷부분은 #(%23)으로 주석 처리해서 쿼리를 참으로 만들면 된다.

3. https://dreamhack.io/wargame/challenges/26

csrf-1

여러 기능과 입력받은 URL을 확인하는 봇이 구현된 서비스입니다. CSRF 취약점을 이용해 플래그를 획득하세요. 문제 수정 내역 2023.07.18 css, html 제공 및 read_url() 코드 일부가 변경되었습니다. Referen

dreamhack.io

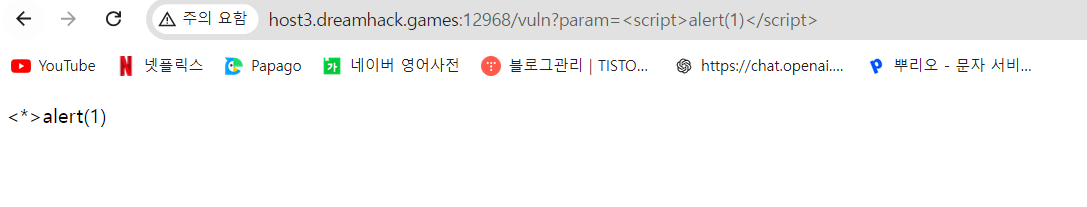

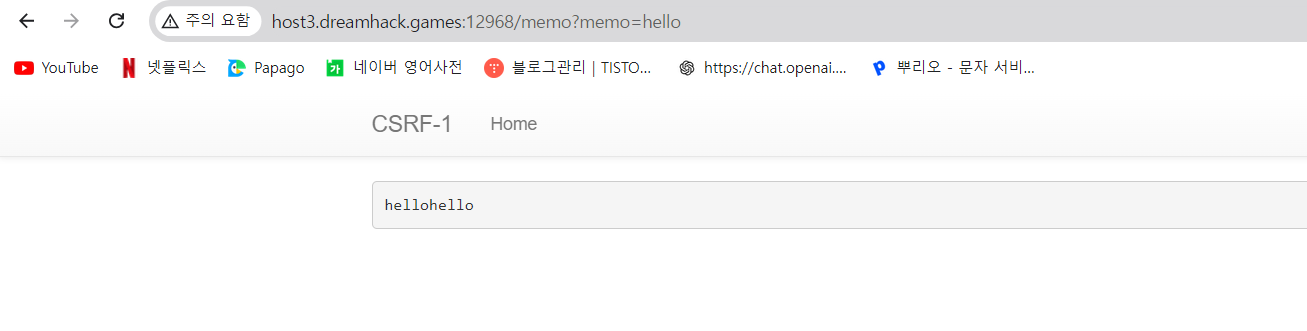

vuln(csrf) page를 통해서 <script>구문을 필터링하고 있다는 것을 알 수 있다.

memo페이지는 memo로 전달된 값을 출력하고 있는 것을 바로 볼 수 있다.

이 페이지를 통해서 flag를 출력하면 될 것이다.

각 페이지의 소스코드는 저번주에 풀었던 xss문제와 거의 똑같으니 설명은 생략하고

바로 문제를 풀어보면

<script>구문을 필터링을 하고 있으므로 <script>구문이 아닌 다른 구문을 통해서 파라미터에 값을 넣어주면 될 것 같다.

<script>구문 다음으로 많이 사용되는 img 태그를 이용해보자.

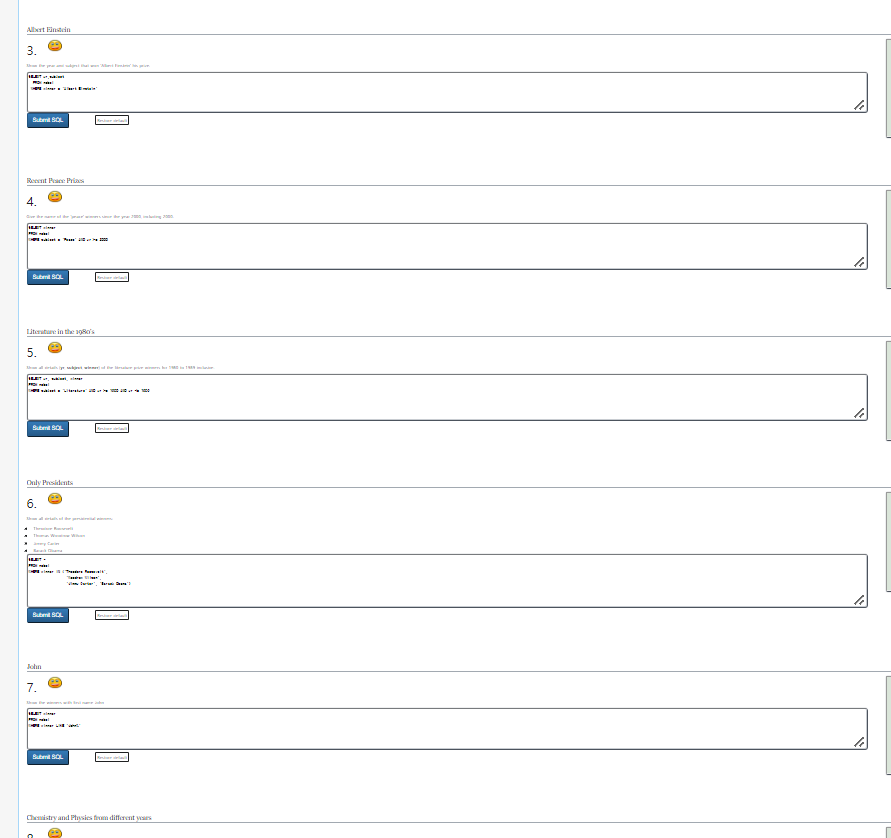

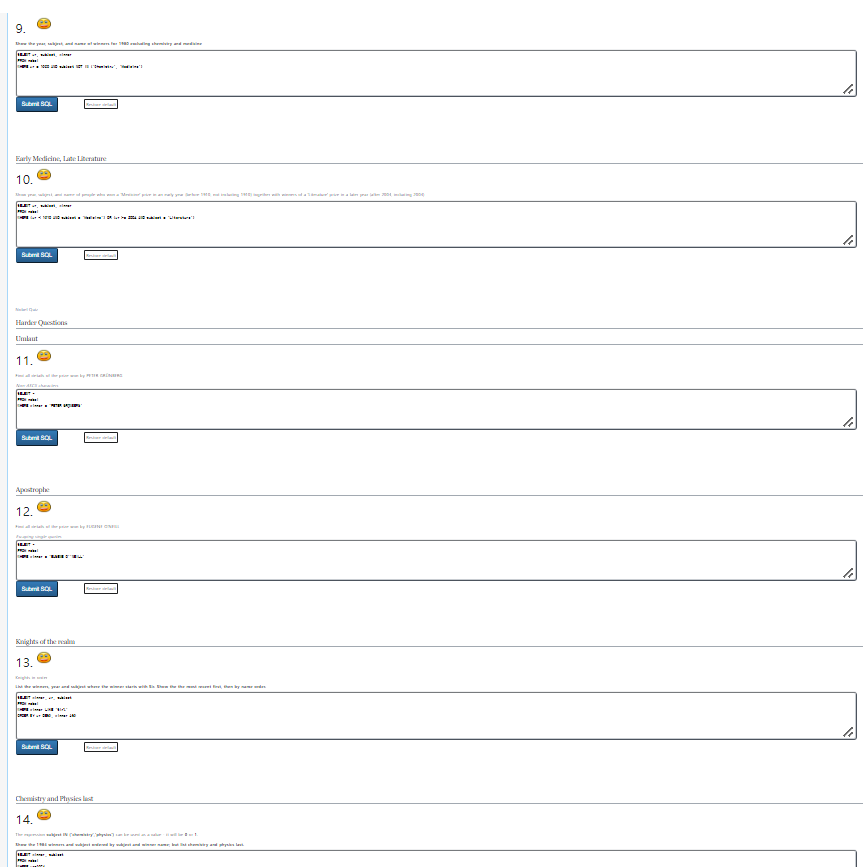

4. https://sqlzoo.net/wiki/SELECT_from_Nobel_Tutorial

SELECT from Nobel Tutorial - SQLZOO

nobel yr subject winner 1960 Chemistry Willard F. Libby 1960 Literature Saint-John Perse 1960 Medicine Sir Frank Macfarlane Burnet 1960 Medicine Peter Madawar ... nobel Nobel Laureates We continue practicing simple SQL queries on a single table. This tutor

sqlzoo.net

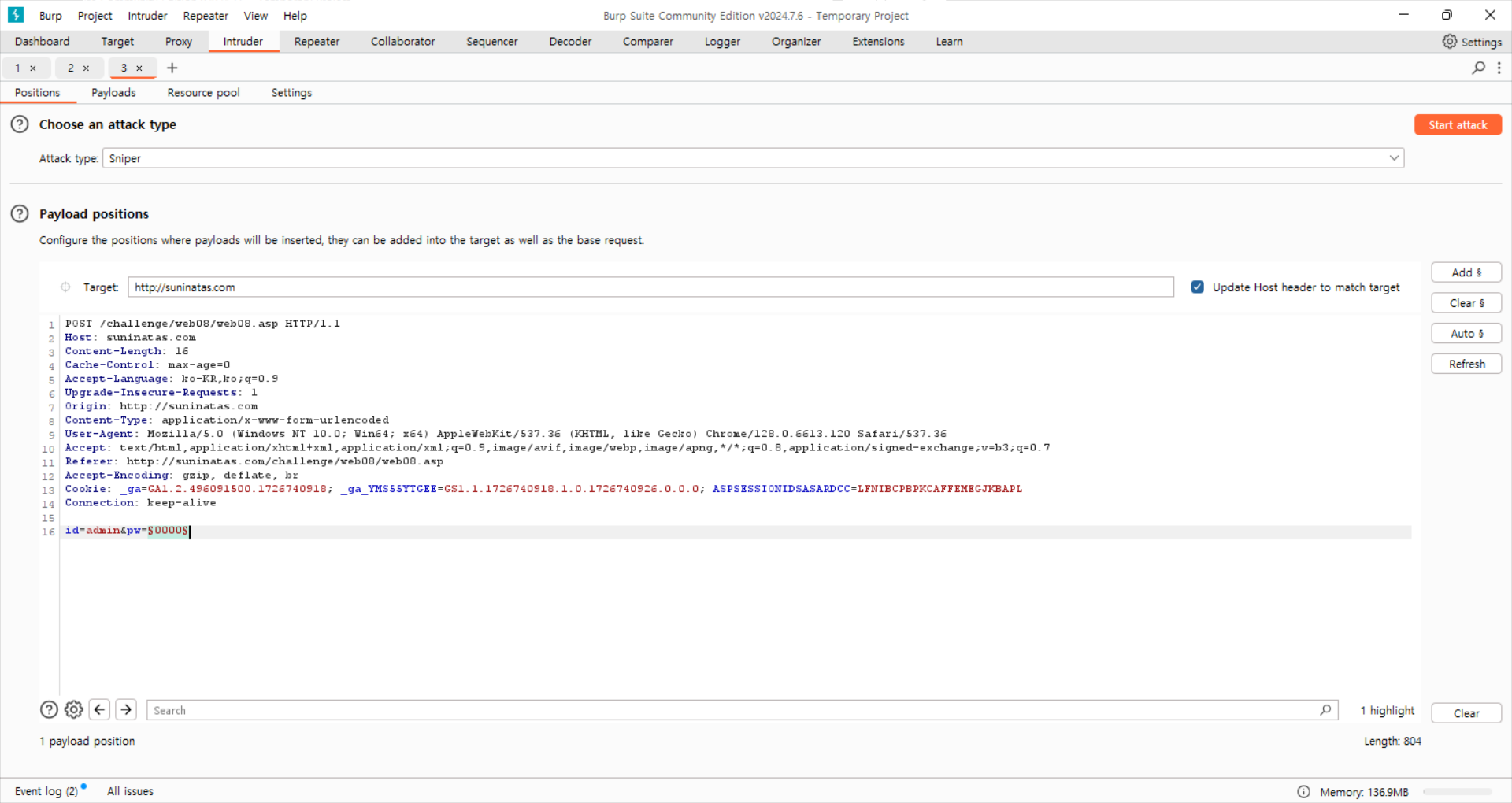

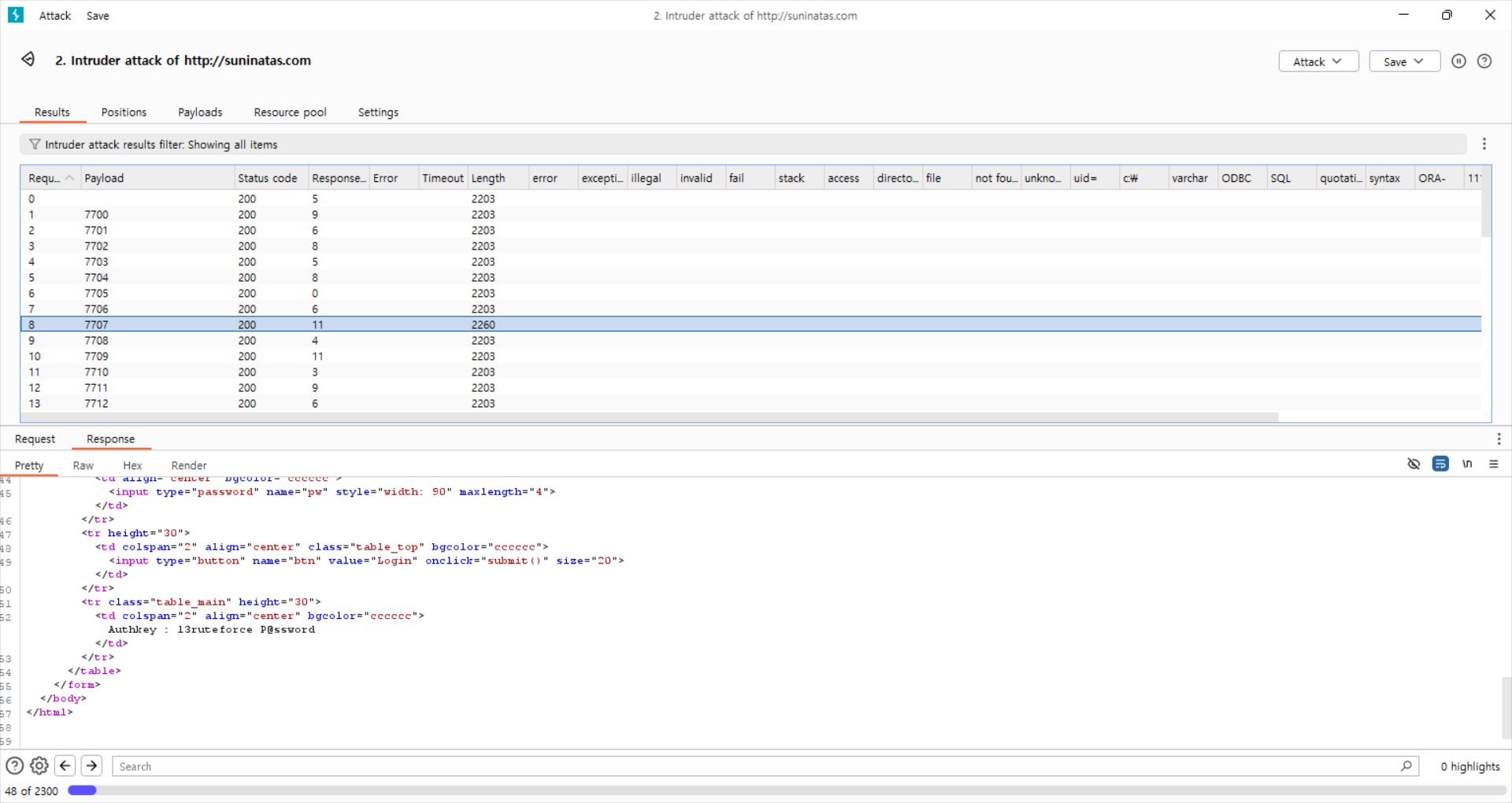

5. http://suninatas.com/challenge/web08/web08.asp

Game 08

suninatas.com

아주 큰 힌트가 있다.

0~9999까지 brute force 해주면 될 것 같다.

좀 찾아보니가 7700번대라고 하길래 시간 관계상 7700번부터 찾아보았다.

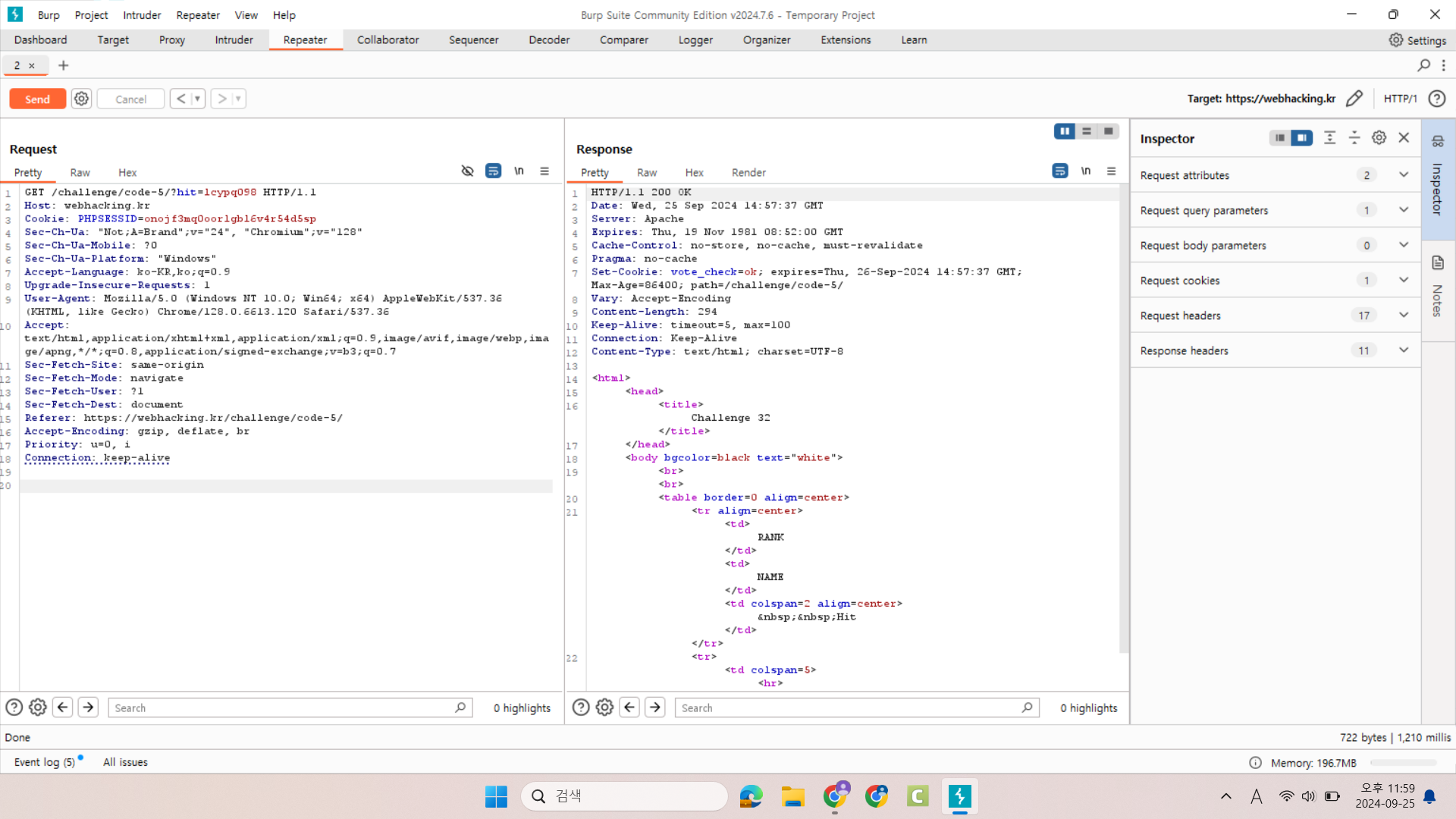

5. https://webhacking.kr/challenge/code-5/

https://webhacking.kr/challenge/code-5/

webhacking.kr

send 누를 때마다 숫자가 올라간다.

'ETC > EVI$ION' 카테고리의 다른 글

| EVI$ION 7기 심화스터디 - 10/10 (0) | 2024.10.10 |

|---|---|

| EVI$ION 7기 심화스터디 과제 - #2 (0) | 2024.10.10 |

| EVI$ION 7기 정규 세션 과제 - #1 (1) | 2024.09.18 |

| EVI$ION 정규 세션 과제 - #7 (0) | 2024.05.30 |

| EVI$ION 정규 세션 과제 - #6 (0) | 2024.05.23 |